در دنیای امنیت سایبری، حملات باجافزاری یکی از جدیترین تهدیدات برای کاربران و سازمانها محسوب میشوند. به گزارش کارشناس شرکت سحاب، اخیراً گروههای باجافزار از یک آسیبپذیری خطرناک در نرمافزار Paragon Partition Manager سوءاستفاده کردهاند. این آسیبپذیری در حملات BYOVD (آوردن درایور آسیبپذیر خودتان) مورد استفاده قرار گرفته است و مهاجمان را قادر میسازد تا به سطح دسترسی SYSTEM در سیستمهای ویندوزی دست یابند. در این مقاله، به بررسی جزئیات این حملات، آسیبپذیریهای کشف شده و راههای مقابله با آنها میپردازیم.

حملات BYOVD و سوءاستفاده از Paragon Partition Manager

طبق بررسی های متخصصین شرکت سحاب، مایکروسافت اخیراً پنج آسیبپذیری خطرناک در درایور BioNTdrv.sys مربوط به نرمافزار Paragon Partition Manager کشف کرده است. یکی از این آسیبپذیریها، CVE-2025-0289، توسط گروههای باجافزار در حملات روز صفر (zero-day) مورد سوءاستفاده قرار گرفته است. این حملات به مهاجمان اجازه میدهند تا به سطح دسترسی SYSTEM در سیستمهای ویندوزی دست یابند و کنترل کامل سیستم را در اختیار بگیرند.

حملات BYOVD به این صورت انجام میشوند که مهاجمان یک درایور کرنل آسیبپذیر را روی سیستم هدف قرار میدهند و از آن برای افزایش دسترسیهای خود استفاده میکنند. این تکنیک حتی در سیستمهایی که Paragon Partition Manager نصب نشده است نیز قابل اجراست، زیرا مهاجمان درایور آسیبپذیر را همراه با ابزارهای خود به سیستم تزریق میکنند.

هشدار CERT/CC درباره آسیبپذیریها

سازمان CERT/CC در یک هشدار رسمی اعلام کرده است:

"یک مهاجم با دسترسی محلی به دستگاه میتواند از این آسیبپذیریها برای افزایش دسترسیها یا ایجاد سناریو محرومیت از سرویس (DoS) روی دستگاه قربانی استفاده کند."

علاوه بر این، از آنجا که این حمله شامل یک درایور امضا شده توسط مایکروسافت است، مهاجمان میتوانند از تکنیک BYOVD برای سوءاستفاده از سیستمها حتی اگر Paragon Partition Manager نصب نشده باشد، استفاده کنند.

جزئیات آسیبپذیریهای کشف شده

محققان مایکروسافت پنج آسیبپذیری خطرناک در Paragon Partition Manager کشف کردهاند. یکی از این آسیبپذیریها، CVE-2025-0289، بهطور فعال توسط گروههای باجافزار مورد سوءاستفاده قرار گرفته است. در ادامه، جزئیات این آسیبپذیریها را بررسی میکنیم:

-

CVE-2025-0288 – نوشتن حافظه کرنل دلخواه به دلیل مدیریت نادرست تابع 'memmove'. این آسیبپذیری به مهاجمان اجازه میدهد تا به حافظه کرنل بنویسند و دسترسیهای خود را افزایش دهند.

-

CVE-2025-0287 – ارجاع به اشارهگر null به دلیل عدم اعتبارسنجی ساختار 'MasterLrp' در بافر ورودی. این مشکل امکان اجرای کد دلخواه در کرنل را فراهم میکند.

-

CVE-2025-0286 – نوشتن حافظه کرنل دلخواه به دلیل اعتبارسنجی نادرست طول دادههای ارائه شده توسط کاربر. این آسیبپذیری به مهاجمان اجازه میدهد کد دلخواه اجرا کنند.

-

CVE-2025-0285 – نگاشت حافظه کرنل دلخواه به دلیل عدم اعتبارسنجی دادههای ارائه شده توسط کاربر. این مشکل امکان افزایش دسترسی با دستکاری نگاشتهای حافظه کرنل را فراهم میکند.

-

CVE-2025-0289 – دسترسی ناامن به منابع کرنل به دلیل عدم اعتبارسنجی اشارهگر 'MappedSystemVa' قبل از ارسال آن به 'HalReturnToFirmware'. این آسیبپذیری میتواند منجر به دستکاری منابع سیستم شود.

چهار آسیبپذیری اول بر نسخههای 7.9.1 و قدیمیتر Paragon Partition Manager تأثیر میگذارند، در حالی که CVE-2025-0289، که بهطور فعال مورد سوءاستفاده قرار گرفته است، بر نسخه 17 و قدیمیتر تأثیر میگذارد.

راهحلهای پیشنهادی

برای محافظت از سیستمهای خود در برابر این حملات، کاربران باید اقدامات زیر را انجام دهند:

-

ارتقا به آخرین نسخه نرمافزار: کاربران Paragon Partition Manager باید به آخرین نسخه این نرمافزار ارتقا دهند. این نسخه شامل BioNTdrv.sys نسخه 2.0.0 است که تمامی آسیبپذیریهای ذکر شده را برطرف میکند.

-

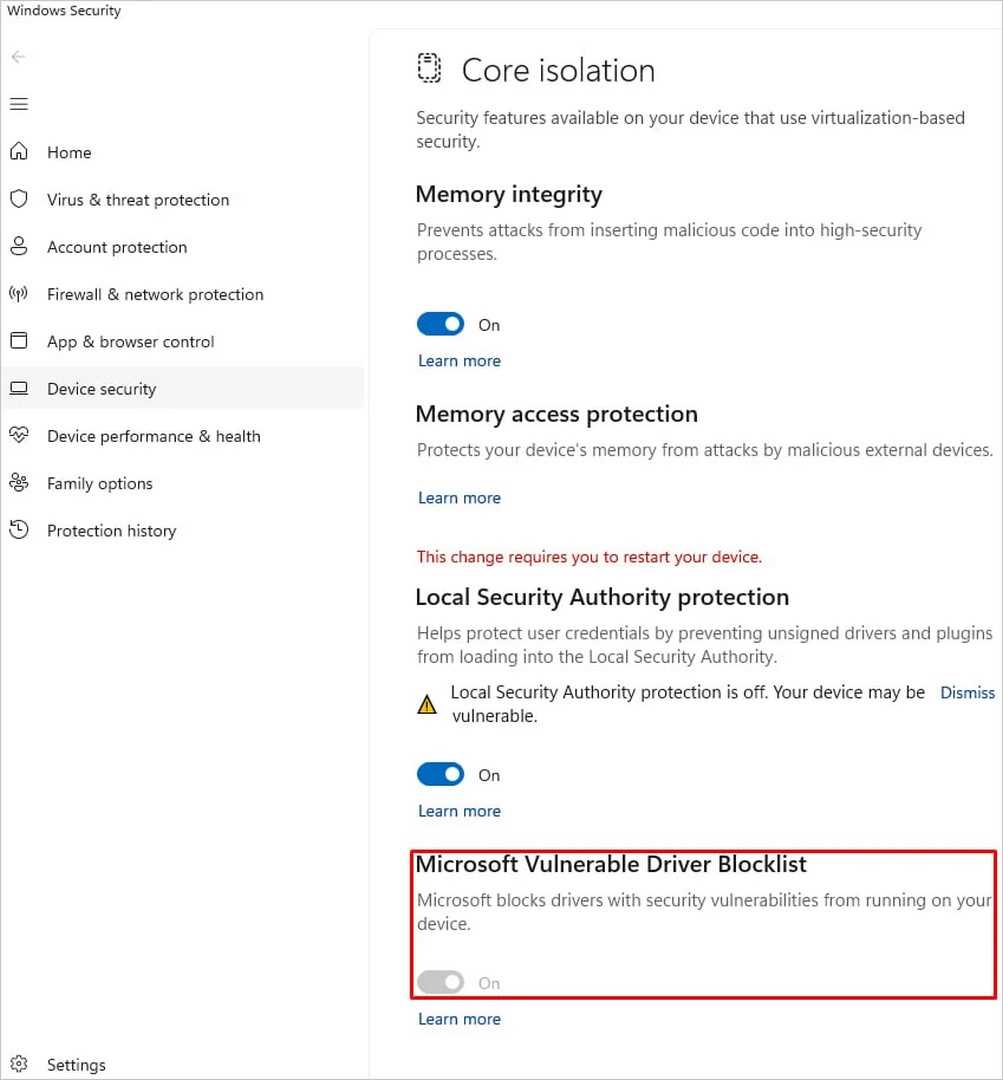

فعالسازی Microsoft Vulnerable Driver Blocklist: مایکروسافت فهرست مسدودسازی درایورهای آسیبپذیر خود را بهروزرسانی کرده است. کاربران میتوانند با رفتن به مسیر Settings → Privacy & security → Windows Security → Device security → Core isolation → Microsoft Vulnerable Driver Blocklist بررسی کنند که آیا این فهرست فعال است یا خیر.

-

ارتقا Paragon Hard Disk Manager: کاربران این نرمافزار نیز باید آن را بهروزرسانی کنند، زیرا از همان درایور آسیبپذیر استفاده میکند.

تنظیمات ویندوز برای فهرست مسدودسازی درایورهای آسیبپذیر

مطالب مرتبط :

هشدار برای کاربران اپل! دادههای خصوصی میلیونها کاربر در خطر افشا قرار گرفت!

هشدار جدی! اگر این ایمیل را از پیپال گرفتید، هرگز روی لینک آن کلیک نکنید!

چگونه از سیستمهای خود در برابر حملات باجافزاری و آسیبپذیریهای خطرناک محافظت کنیم؟

حملات BYOVD و سوءاستفاده از آسیبپذیریهای Paragon Partition Manager نشاندهنده افزایش پیچیدگی و خطرناکی حملات سایبری است. گروههای باجافزاری مانند Scattered Spider، Lazarus، BlackByte و LockBit از این تکنیکها برای دستیابی به سطح دسترسی SYSTEM در سیستمهای ویندوزی استفاده میکنند.

برای محافظت از سیستمهای خود، کاربران و سازمانها باید نرمافزارهای خود را بهروزرسانی کنند و ویژگیهای امنیتی مانند Microsoft Vulnerable Driver Blocklist را فعال نمایند. با رعایت این اقدامات، میتوانید از سیستمهای خود در برابر حملات باجافزاری و سوءاستفاده از آسیبپذیریها محافظت کنید.

به نظر شما، آیا شرکتهای بزرگ نرمافزاری مانند مایکروسافت و Paragon مسئولیت کامل در قبال آسیبپذیریهای کشف شده دارند؟ یا کاربران نیز باید بیشتر مراقب امنیت سیستمهای خود باشند؟ نظرات خود را با ما به اشتراک بگذارید!

برای مطالعه بیشتر به BleepingComputer مراجعه بفرمایید