دنیای امنیت سایبری همیشه در حال تغییر است و هکرها نیز هر روز روشهای جدیدی برای دور زدن سیستمهای امنیتی پیدا میکنند. یکی از جدیدترین و عجیبترین روشهایی که اخیراً مشاهده شده، استفاده از یک وبکم آسیبپذیر برای رمزگذاری فایلهای یک سازمان است! به گزارش کارشناس شرکت سحاب، این روش توسط گروه باجافزار Akira مورد استفاده قرار گرفت و توانست راهکارهای پیشرفتهی شناسایی و واکنش به تهدیدات (EDR) را دور بزند. در این مقاله، جزئیات این حمله، نحوهی اجرای آن و راههای مقابله با چنین تهدیداتی را بررسی خواهیم کرد.

چطور یک وبکم به ابزار حمله تبدیل شد؟

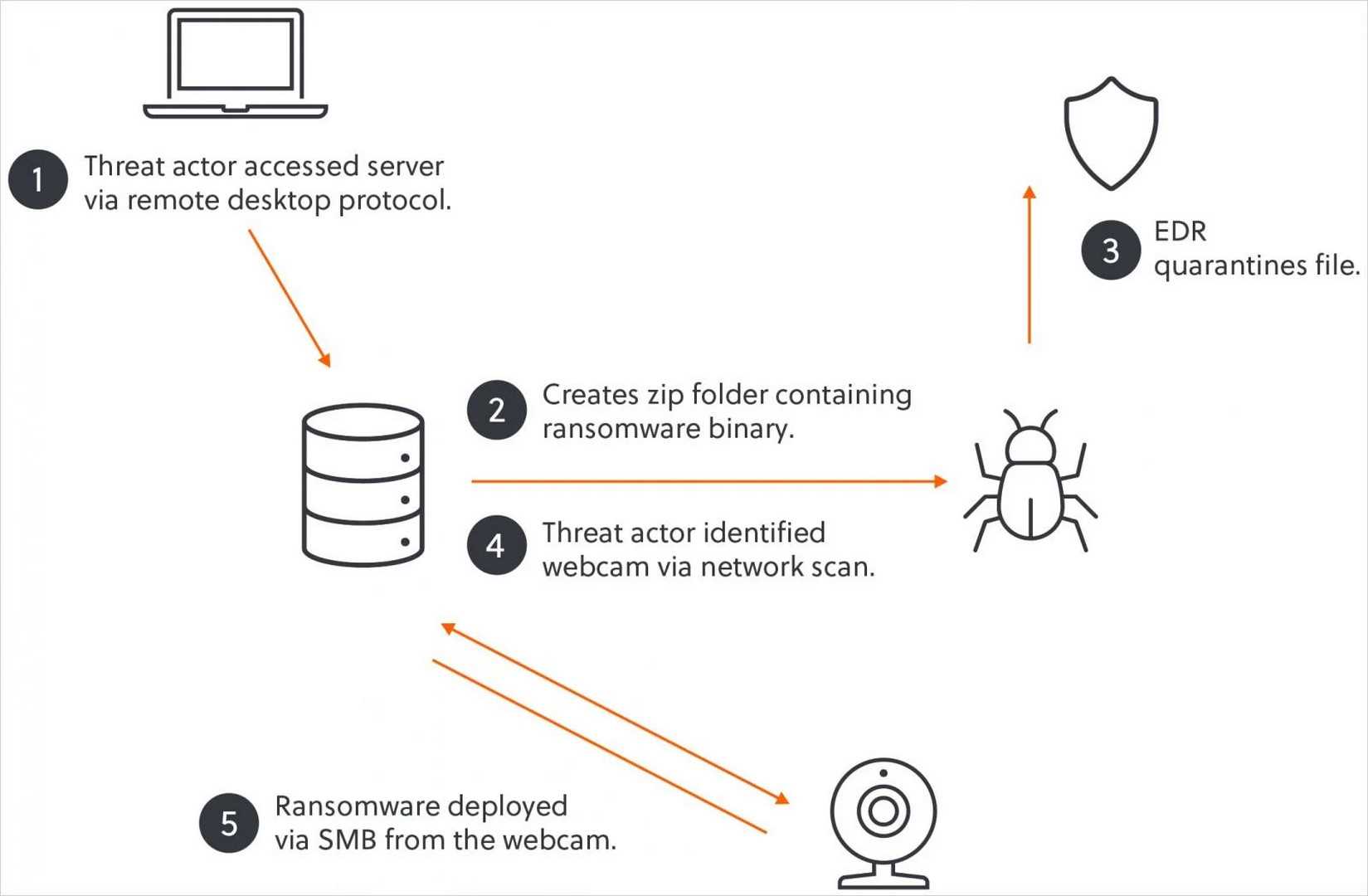

طبق بررسی های متخصصین شرکت سحاب بر روی تحقیقات شرکت امنیت سایبری S-RM، گروه Akira در یک حملهی اخیر، از طریق یک دوربین نظارتی ناامن موفق شد فایلهای یک سازمان را رمزگذاری کند. در ابتدا، این گروه تلاش کرد که رمزگذار ویندوزی خود را اجرا کند، اما سیستم امنیتی سازمان (EDR) جلوی اجرای آن را گرفت. با این حال، مهاجمان بهجای عقبنشینی، راهکار جدیدی را امتحان کردند:

-

دسترسی اولیه به شبکهی شرکت

آنها ابتدا با استفاده از یک ابزار دسترسی از راه دور ناامن، به شبکهی شرکت قربانی نفوذ کردند. احتمالاً این کار را از طریق دریافت اطلاعات ورود دزدیدهشده یا حملات Brute-force انجام دادهاند. -

استفاده از AnyDesk برای دسترسی بیشتر

پس از ورود، مهاجمان از یک نرمافزار قانونی به نام AnyDesk برای کنترل از راه دور سیستمها استفاده کردند و در همین حین، دادههای حساس شرکت را سرقت کردند. این کار، بخشی از حملهی دوگانهی باجگیری (Double Extortion) بود؛ به این معنا که اگر قربانی پولی پرداخت نکند، دادههایش به بیرون منتشر میشود. -

حرکت در شبکه و تلاش برای رمزگذاری اطلاعات

گروه Akira از پروتکل RDP برای گسترش نفوذ خود در شبکه استفاده کرد تا بتواند تعداد بیشتری از سیستمها را آلوده کند. پس از این کار، تلاش کردند که فایلهای مهم شرکت را با استفاده از یک فایل ZIP محافظتشده با رمز عبور (win.zip) رمزگذاری کنند. این فایل حاوی برنامهی مخرب win.exe بود، اما سیستم امنیتی سازمان آن را شناسایی و قرنطینه کرد. -

راهحل جایگزین: سوءاستفاده از یک وبکم

پس از این شکست، هکرها شبکه را برای یافتن دستگاههای دیگر اسکن کردند و به دو دستگاه برخوردند: یک وبکم و یک اسکنر اثر انگشت. آنها تصمیم گرفتند که از وبکم استفاده کنند، زیرا:

این دستگاه به یک دسترسی شِل (Remote Shell) ناامن مجهز بود.

امکان مشاهدهی غیرمجاز ویدئوی زنده از آن وجود داشت.

سیستمعامل آن بر پایهی لینوکس بود و میتوانست با ابزار رمزگذاری لینوکسی گروه Akira هماهنگ شود.

مهمتر از همه، نرمافزار EDR روی آن نصب نبود، بنابراین مانعی برای اجرای حمله وجود نداشت.

چگونه رمزگذاری انجام شد؟

طبق گزارش S-RM، هکرها توانستند از طریق سیستمعامل لینوکسی وبکم، اشتراکهای شبکهای (Windows SMB Shares) را روی دستگاههای دیگر متصل به شبکه Mount کنند. سپس از رمزگذار لینوکسی خود استفاده کردند تا تمام فایلهای این اشتراکها را رمزگذاری کنند. به این ترتیب، توانستند از نظارت سیستم EDR که روی ویندوز اجرا میشد، فرار کنند.

نکتهی مهم اینجاست که از آنجایی که این وبکم نظارت امنیتی خاصی نداشت، تیم امنیتی سازمان متوجه افزایش غیرعادی ترافیک SMB از این دستگاه نشدند. در نتیجه، هکرها موفق شدند بدون جلب توجه، فایلهای سازمان را رمزگذاری کنند.

نگاهی به مراحل حمله Akira

آیا این حمله قابل پیشگیری بود؟

به گفتهی S-RM، برای آسیبپذیریهای این وبکم، بروزرسانیهای امنیتی (Patch) وجود داشت. این یعنی اگر سازمان دستگاههای IoT خود را بهموقع بروزرسانی میکرد، احتمالاً این حمله انجام نمیشد یا حداقل مسیر حملهی مهاجمان مسدود میشد.

این حادثه نشان میدهد که:

سیستمهای EDR بهتنهایی کافی نیستند و باید با سایر راهکارهای امنیتی ترکیب شوند.

دستگاههای IoT اغلب نظارت و بروزرسانی مناسبی ندارند، درحالیکه میتوانند به نقاط ضعف خطرناکی در شبکه تبدیل شوند.

دستگاههای IoT باید از شبکههای حیاتی سازمان جدا شوند و در یک شبکهی مجزا و ایزولهشده قرار گیرند.

تمام دستگاهها، حتی دستگاههای IoT، باید بهروزرسانیهای امنیتی دریافت کنند تا از سوءاستفادهی هکرها جلوگیری شود.

مطالب مرتبط :

هشدار برای کاربران اپل! دادههای خصوصی میلیونها کاربر در خطر افشا قرار گرفت!

کشف ۵ آسیبپذیری در ویندوز توسط مایکروسافت! چگونه سیستمهای شما در معرض خطر قرار میگیرد؟

نتیجهگیری

حملهی گروه Akira نشان داد که هکرها همیشه به دنبال راههای جدید برای نفوذ هستند و ممکن است از دستگاههایی که به نظر کماهمیت میرسند، برای اجرای حملات خود استفاده کنند. در این مورد، یک وبکم ساده به یک نقطهی ورود خطرناک تبدیل شد و باعث شد که سیستم امنیتی سازمان دور زده شود.

به همین دلیل، شرکتها و سازمانها باید امنیت را در تمام سطوح رعایت کنند، از جمله:

✅ نظارت بر دستگاههای IoT و محدود کردن دسترسی آنها

✅ استفاده از چندین لایهی امنیتی بهجای تکیه بر یک ابزار خاص مانند EDR

✅ بروزرسانی مداوم تمامی دستگاهها، حتی دستگاههای جانبی مانند دوربینهای نظارتی

در دنیای امنیت سایبری، ضعیفترین حلقهی زنجیره میتواند باعث سقوط کل سیستم شود. اگر میخواهید سازمانتان در برابر تهدیدات اینچنینی مقاوم باشد، باید به همهی جزئیات امنیتی توجه کنید—حتی به یک وبکم ساده!

برای مطالعه بیشتر به BleepingComputer مراجعه بفرمایید