به گزارش کارشناس شرکت سحاب، چیپ ESP32، محصول شرکت چینی Espressif، یکی از پرکاربردترین میکروچیپها در دنیای فناوری است که تا سال ۲۰۲۳ در بیش از یک میلیارد دستگاه استفاده شده است. اخیراً محققان امنیت سایبری یک (Backdoor) مخفی و مستندنشده در این چیپ کشف کردهاند که میتواند توسط مهاجمان برای انجام حملات سایبری مورد سوءاستفاده قرار گیرد. این Backdoor امکان دسترسی غیرمجاز به دادهها، جعل هویت دستگاههای معتبر، و حتی ایجاد دسترسی بلندمدت به دستگاهها را فراهم میکند.

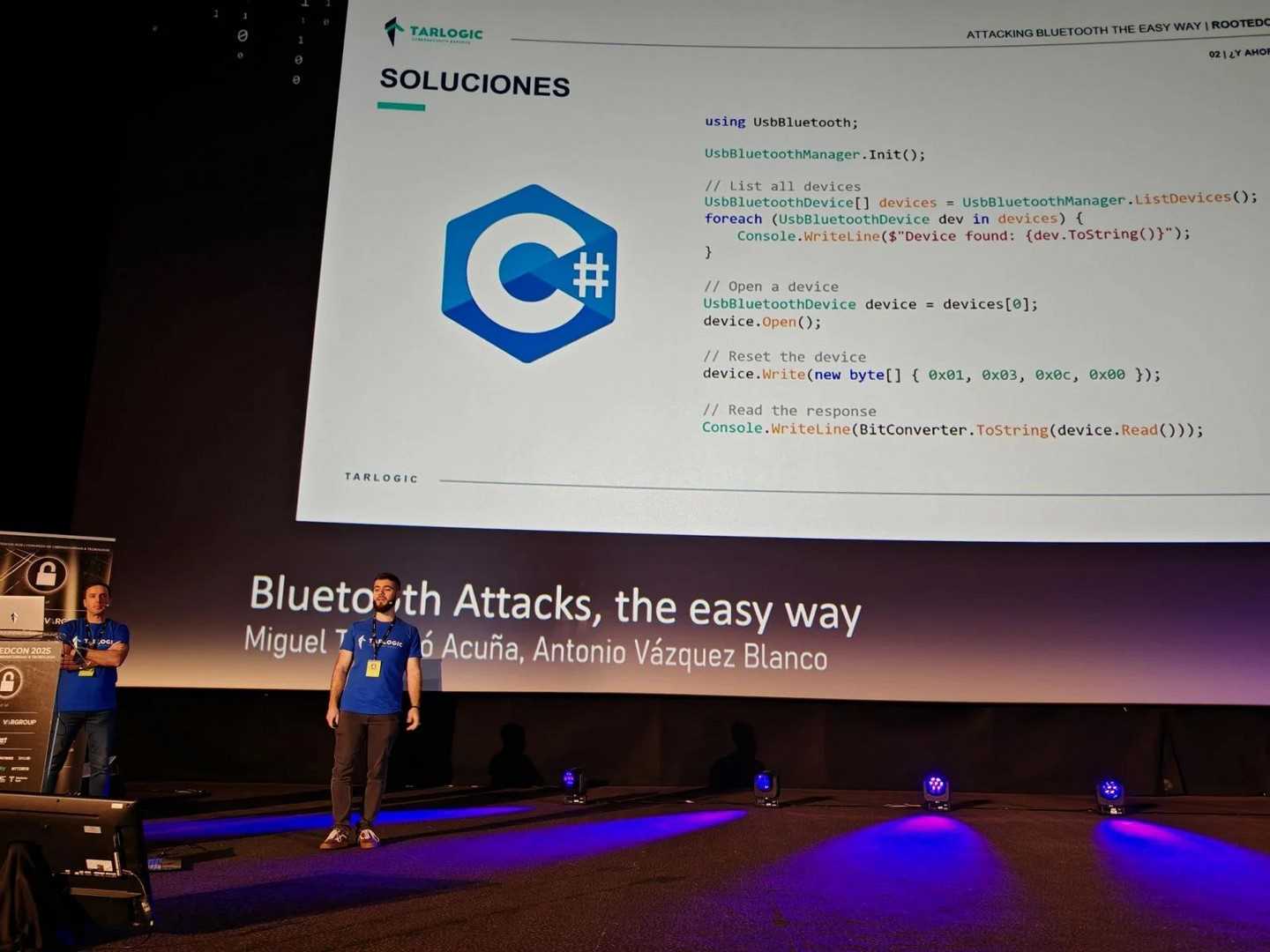

این کشف توسط محققان اسپانیایی میگل تاراسکو آکونیا و آنتونیو واسکز بلانکو از شرکت امنیتی Tarlogic Security انجام شده است. یافتههای آنها در کنفرانس RootedCON در مادرید ارائه شد و توجه بسیاری از متخصصان امنیتی را به خود جلب کرد.

Backdoor مخفی در ESP32: چه خطراتی وجود دارد؟

طبق بررسی های متخصصین شرکت سحاب، چیپ ESP32 به دلیل قابلیتهای ارتباطی Wi-Fi و بلوتوث، در میلیونها دستگاه اینترنت اشیا (IoT) مانند قفلهای هوشمند، تجهیزات پزشکی، تلفنهای همراه و کامپیوترها استفاده میشود. وجود یک Backdoor مخفی در چنین چیپ پرکاربردی، خطرات امنیتی جدی به همراه دارد.

به گفته محققان Tarlogic، این Backdoor میتواند توسط مهاجمان برای انجام حملات جعل هویت، دسترسی غیرمجاز به دادهها، و حتی ایجاد دسترسی بلندمدت به دستگاهها مورد استفاده قرار گیرد. این حملات میتوانند دستگاههای حساس را به طور دائمی آلوده کنند و کنترل آنها را به دست مهاجمان بسپارند.

اسلاید از ارائهی RootedCON

چگونه این Backdoor کشف شد؟

محققان Tarlogic در طول تحقیقات خود متوجه شدند که علیرغم کاهش توجه به امنیت بلوتوث در سالهای اخیر، این پروتکل هنوز آسیبپذیر است. بسیاری از حملات بلوتوثی که در سالهای گذشته گزارش شدهاند، از ابزارهای قدیمی و ناسازگار با سیستمهای مدرن استفاده میکردند.

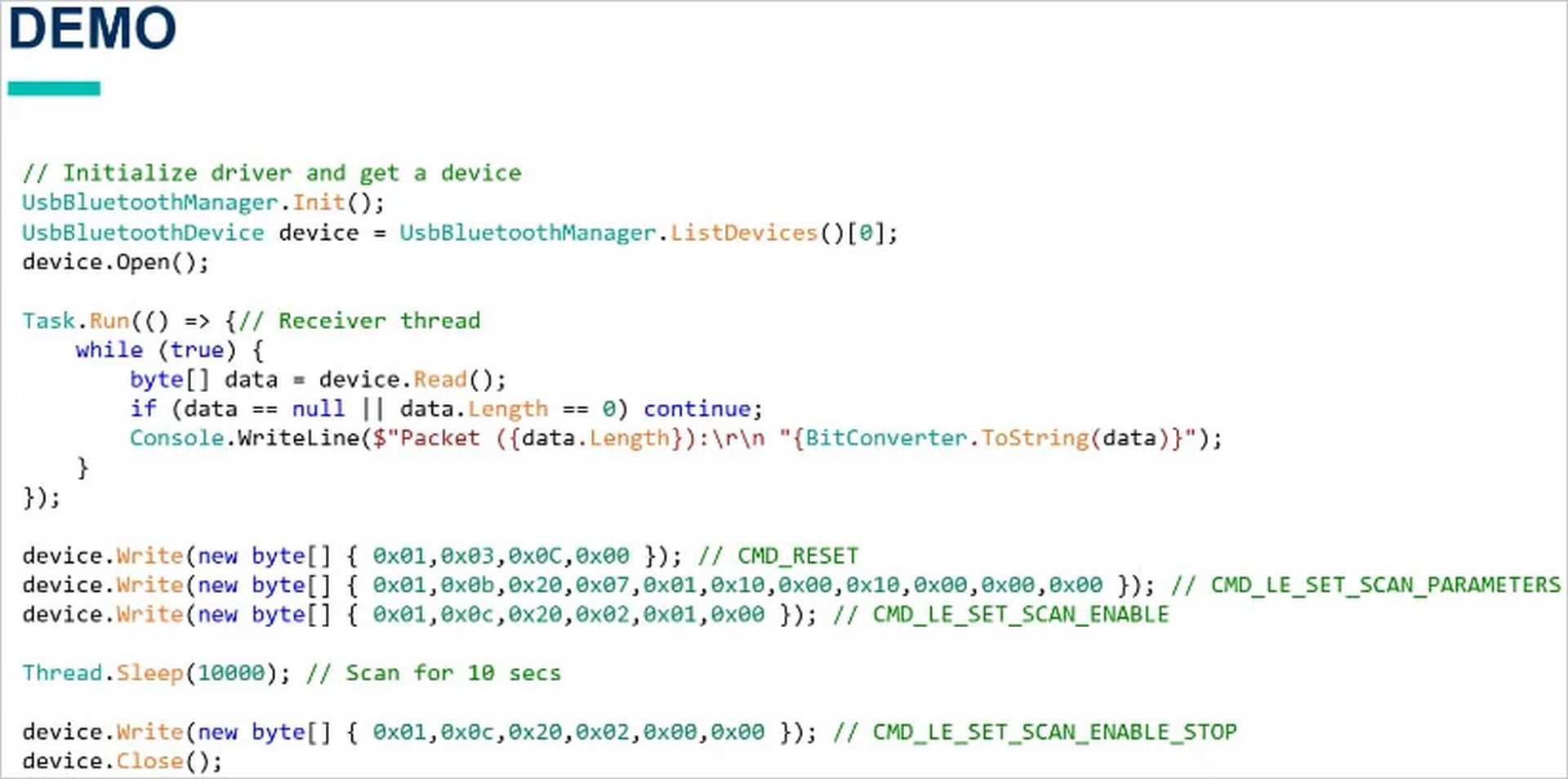

برای حل این مشکل، تیم Tarlogic یک درایور بلوتوث مبتنی بر زبان C توسعه دادند که مستقل از سختافزار و چندپلتفرمی است. این درایور امکان دسترسی مستقیم به سختافزار بلوتوث را بدون نیاز به APIهای خاص سیستمعامل فراهم میکند.

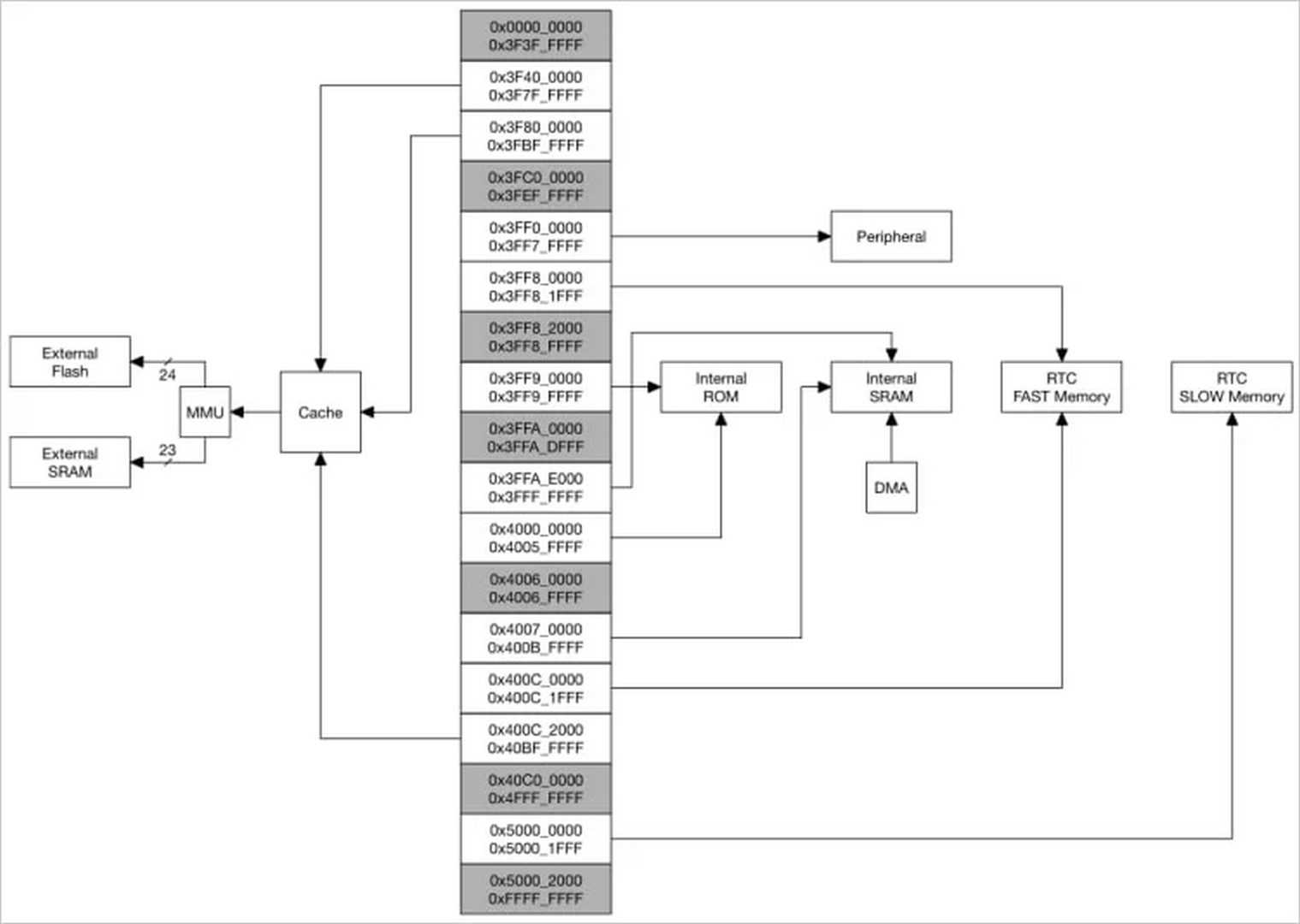

با استفاده از این ابزار، محققان موفق به کشف دستورات مخفی و مستندنشدهای در firmware بلوتوث ESP32 شدند. این دستورات که تحت عنوان Opcode 0x3F شناخته میشوند، امکان کنترل سطح پایین عملکردهای بلوتوث را فراهم میکنند. در مجموع، ۲۹ دستور مخفی کشف شد که میتوانند برای دستکاری حافظه (خواندن و نوشتن در RAM و Flash)، جعل آدرس MAC (برای جعل هویت دستگاه)، و تزریق بستههای LMP/LLCP مورد استفاده قرار گیرند.

نقشه حافظه ESP32

خطرات ناشی از دستورات مخفی

این دستورات مخفی میتوانند توسط مهاجمان برای انجام حملات سایبری پیچیده مورد استفاده قرار گیرند. به عنوان مثال، اگر یک مهاجم به دستگاه دسترسی فیزیکی داشته باشد یا بتواند یک بهروزرسانی مخرب را روی دستگاه نصب کند، میتواند از این دستورات برای ایجاد دسترسی بلندمدت به دستگاه استفاده کند.

همچنین، اگر یک مهاجم به دستگاههای دیگر در شبکه دسترسی داشته باشد، میتواند از ESP32 به عنوان نقطه شروع برای حمله به سایر دستگاهها استفاده کند. این موضوع به ویژه در مورد دستگاههای IoT که اغلب از امنیت پایینی برخوردار هستند، نگرانکننده است.

اسکریپتی که دستورات HCI (Host Controller Interface) را صادر میکند.

واکنش شرکت Espressif

شرکت Espressif، سازنده چیپ ESP32، هنوز به طور رسمی به این کشف واکنش نشان نداده است. با این حال، این آسیبپذیری تحت شناسه CVE-2025-27840 ردیابی شده است. محققان معتقدند که این دستورات یا به اشتباه در firmware باقی ماندهاند یا به طور عمدی مستند نشدهاند.

مطالب مرتبط :

هشدار برای کاربران اپل! دادههای خصوصی میلیونها کاربر در خطر افشا قرار گرفت!

کشف ۵ آسیبپذیری در ویندوز توسط مایکروسافت! چگونه سیستمهای شما در معرض خطر قرار میگیرد؟

حملهای که امنیت سایبری را شوکه کرد! روش جدید هکرها برای دور زدن آنتیویروسها کشف شد!

اهمیت امنیت سختافزارهای IoT و راههای مقابله با آسیبپذیریها

کشف این Backdoor مخفی در چیپ ESP32 نشاندهنده اهمیت بالای امنیت سختافزارهای مورد استفاده در دستگاههای IoT است. با توجه به گستردگی استفاده از این چیپ، خطرات ناشی از این آسیبپذیری میتواند میلیونها کاربر را تحت تأثیر قرار دهد.

برای کاهش این خطرات، توصیه میشود که تولیدکنندگان دستگاههای IoT firmware دستگاههای خود را بهروزرسانی کنند و از دستورات مخفی موجود در چیپهای ESP32 آگاه باشند. همچنین، کاربران نهایی باید از نصب بهروزرسانیهای امنیتی ارائهشده توسط تولیدکنندگان اطمینان حاصل کنند.

امنیت سایبری یک مسئله همگانی است، و همکاری بین محققان، تولیدکنندگان و کاربران نهایی میتواند به کاهش خطرات ناشی از چنین آسیبپذیریهایی کمک کند.

برای مطالعه بیشتر به BleepingComputer مراجعه بفرمایید